论文部分内容阅读

摘要: 在校园网中通常是通过ARP协议来完成IP地址转换为第二层物理地址(即MAC地址),ARP协议对网络安全具有非常重要的意义。ARP病毒通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量,致使网络发生阻塞。

关键词: 校园网 ARP病毒 防护措施

近期,一种新型的“ARP”木马病毒正在校园网中扩散,感染此木马病毒的计算机通过欺骗手段截获所在网络内其它计算机的通信信息,干扰其它计算机的正常上网,并导致部分用户网络中断,严重影响了校园网的正常运转。

一、遭受ARP攻击后现象

当用户计算机出现以下现象时,可能已经受到网内其他中“ARP欺骗”病毒计算机的攻击。

1.用户频繁断网、上网时感觉网络经常掉线,重新开机或修复本地连接后网络恢复正常,但几分钟后网络再次中断。

2.IE浏览器在使用过程中频繁出错或自动关闭网页。

3.一些常用软件经常出现故障或非正常自动关闭。

4.网上银行、游戏及QQ账号频繁丢失。

5.网速时快时慢,极不稳定,但单机进行光纤数据测试时一切正常。

6.局域网内频繁性区域或整体掉线,重启计算机或网络设备后恢复正常。

二、ARP协议及欺骗原理

ARP协议是“Address Resolution Protocol”(地址解析协议)的缩写,网络中实际传输的是“帧”,帧里面是有目标主机的MAC地址。在以太网中,一个主机要和另一个主机进行直接通信,必须要知道目标主机的MAC地址,但这个目标MAC地址是如何获得的呢?它就是通过地址解析协议来获取,所谓“地址解析”就是主机在发送帧前将目标IP地址转换成目标MAC地址的过程。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的顺利进行。

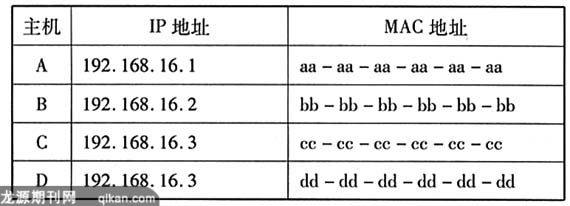

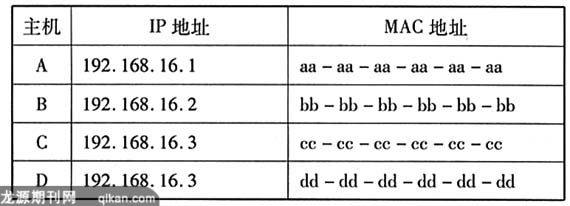

每台安装有TCP/IP协议的电脑里都有一个ARP缓存表,表里的IP地址与MAC地址一一对应,如下表所示:

我们以主机A(192.168.16.1)向主机B(192.168.16.2)发送数据为例,当发送数据时,主机A会在自己的ARP缓存表中寻找是否有目标IP地址。如果找到了,也就知道了目标MAC地址,则直接把目标MAC地址写入帧里面发送就可以了。如果在ARP缓存表中没有找到相对应的IP地址,主机A就会在网络上发送一个广播,目标MAC地址是FF.FF.FF.FF.FF.FF,这表示向同一网段内的所有主机发出询问“192.168.16.2的MAC地址是什么?”网络上其他主机并不响应ARP询问,只有主机B接收到这个帧时,才向主机A回应“192.168.16.2的MAC地址是bb-bb-bb-bb-bb-bb”。这样,主机A就知道了主机B的MAC地址,它就可以向主机B发送信息了。同时它还更新了自己的ARP缓存表,下次再向主机B发送信息时,直接从ARP缓存表里查找就可以了。ARP缓存表采用了老化机制,在一段时间内如果表中的某一行没有使用,就会被删除,这样可以大大减少ARP缓存表的长度,加快查询速度。

从上面可以看出,ARP协议的基础就是信任局域网内所有的人,那么就很容易实现在以太网上的ARP欺骗。如对目标A进行欺骗,A去Ping主机C却发送到了DD-DD-DD-DD-DD-DD这个地址上,把C的MAC地址骗为DD-DD-DD-DD-DD-DD,于是A发送到C上的数据包都变成发送给D的了,这样D能够接收到A发送的数据,即嗅探成功。

A对这个变化一点都没有意识到,但是接下来的事情就让A产生了怀疑,因为A和C连接不上。D对接收到A发送给C的数据包可没有转交给C,做“man in the middle”,进行ARP重定向,打开D的IP转发功能,将A发送过来的数据包转发给C,好比一个路由器一样。

D直接进行整个包的修改转发,在捕获到A发送给C的数据包后,进行全部修改后再转发给C,而C接收到的数据包完全认为是从A发送来的。不过,C发送的数据包又直接传递给A,倘若再次进行对C的ARP欺骗,D就完全成为A与C的中间桥梁了,而对于A和C之间的通讯就了如指掌。

三、ARP病毒发作机理

当局域网内某台主机运行ARP欺骗的木马程序时,会欺骗局域网内所有主机和路由器,让所有上网的流量必须经过病毒主机。其他用户原来直接通过路由器上网现在转由通过病毒主机上网,切换的时候用户会断一次线。

由于ARP欺骗的木马程序发作的时候会发出大量的数据包,以及其自身处理能力的限制,导致校园网通讯拥塞,用户会感觉上网速度越来越慢,当ARP欺骗的木马程序停止运行时,用户会恢复从路由器上网,切换过程中用户会再断一次线。

四、ARP病毒的防护措施

1.静态绑定网关MAC

方法一:手工绑定

(1)确定用户计算机所在网段。打开命令提示符窗口,输入ipconfig命令,查出用户正常分配到的IP地址:本机IP:10.13.2.62,网关IP:10.13.2.254。

(2)查出用户网段网关的IP、Mac。通过“安全卫士360”里的arp防火墙可以查询到自己所在网段的网关的IP及MAC地址。

(3)用命令“arp-s网关IP网关MAC”静态绑定网关IP和MAC。

即在命令提示符窗口中输入以下命令:

arp–a//列出本机缓存的所有arp信息

arp–d//清空ARP缓存信息

arp-s10.13.2.25100-0b-46-01-01-00//静态绑定网关MAC地址

方法二:脚本绑定

整理全校网络网关的地址表,做成批处理文件。

echo off

cls

arp-d

arp-s 172.16.2.1 00-0d-bd-f1-2e-00

arp-s 172.16.3.1 00-07-50-7d-d7-08

arp-s 172.16.4.1 00-07-50-7d-d7-07

:

echo on

2.使用第三方工具

推荐使用ARP防火墙单机版。

五、校园网用户解决方法及安全建议

1.做好IP-MAC地址的绑定工作,在交换机和客户端都要绑定,这是使局域网免疫ARP病毒侵扰的好办法。

2.全网所有的电脑都打上MS06-014和MS07-017这两个补丁,这样可以免疫绝大多数网页木马,防止在浏览网页的时候感染病毒。

3.禁用系统的自动播放功能,防止病毒从U盘、移动硬盘、MP3等移动存储设备进入到计算机。

4.在网络正常时候保存好全网的IP-MAC地址对照表,这样便于在电脑中毒时查找ARP。

5.部署网络流量检测设备,时刻监视全网的ARP广播包,查看其MAC地址是否正确。

6.安装杀毒软件,及时升级病毒库,定期全网杀毒。

参考文献:

[1]张建忠.徐敬东.计算机网络实验指导书.清华大学出版社.

[2]张金辉.Internet核心协议权威指南.中国电力出版社.

[3]程胜利.计算机病毒及其防治技术.清华大学出版社.

[4]张友生.计算机病毒与木马程序剖析.北京科海电子出版社.

关键词: 校园网 ARP病毒 防护措施

近期,一种新型的“ARP”木马病毒正在校园网中扩散,感染此木马病毒的计算机通过欺骗手段截获所在网络内其它计算机的通信信息,干扰其它计算机的正常上网,并导致部分用户网络中断,严重影响了校园网的正常运转。

一、遭受ARP攻击后现象

当用户计算机出现以下现象时,可能已经受到网内其他中“ARP欺骗”病毒计算机的攻击。

1.用户频繁断网、上网时感觉网络经常掉线,重新开机或修复本地连接后网络恢复正常,但几分钟后网络再次中断。

2.IE浏览器在使用过程中频繁出错或自动关闭网页。

3.一些常用软件经常出现故障或非正常自动关闭。

4.网上银行、游戏及QQ账号频繁丢失。

5.网速时快时慢,极不稳定,但单机进行光纤数据测试时一切正常。

6.局域网内频繁性区域或整体掉线,重启计算机或网络设备后恢复正常。

二、ARP协议及欺骗原理

ARP协议是“Address Resolution Protocol”(地址解析协议)的缩写,网络中实际传输的是“帧”,帧里面是有目标主机的MAC地址。在以太网中,一个主机要和另一个主机进行直接通信,必须要知道目标主机的MAC地址,但这个目标MAC地址是如何获得的呢?它就是通过地址解析协议来获取,所谓“地址解析”就是主机在发送帧前将目标IP地址转换成目标MAC地址的过程。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的顺利进行。

每台安装有TCP/IP协议的电脑里都有一个ARP缓存表,表里的IP地址与MAC地址一一对应,如下表所示:

我们以主机A(192.168.16.1)向主机B(192.168.16.2)发送数据为例,当发送数据时,主机A会在自己的ARP缓存表中寻找是否有目标IP地址。如果找到了,也就知道了目标MAC地址,则直接把目标MAC地址写入帧里面发送就可以了。如果在ARP缓存表中没有找到相对应的IP地址,主机A就会在网络上发送一个广播,目标MAC地址是FF.FF.FF.FF.FF.FF,这表示向同一网段内的所有主机发出询问“192.168.16.2的MAC地址是什么?”网络上其他主机并不响应ARP询问,只有主机B接收到这个帧时,才向主机A回应“192.168.16.2的MAC地址是bb-bb-bb-bb-bb-bb”。这样,主机A就知道了主机B的MAC地址,它就可以向主机B发送信息了。同时它还更新了自己的ARP缓存表,下次再向主机B发送信息时,直接从ARP缓存表里查找就可以了。ARP缓存表采用了老化机制,在一段时间内如果表中的某一行没有使用,就会被删除,这样可以大大减少ARP缓存表的长度,加快查询速度。

从上面可以看出,ARP协议的基础就是信任局域网内所有的人,那么就很容易实现在以太网上的ARP欺骗。如对目标A进行欺骗,A去Ping主机C却发送到了DD-DD-DD-DD-DD-DD这个地址上,把C的MAC地址骗为DD-DD-DD-DD-DD-DD,于是A发送到C上的数据包都变成发送给D的了,这样D能够接收到A发送的数据,即嗅探成功。

A对这个变化一点都没有意识到,但是接下来的事情就让A产生了怀疑,因为A和C连接不上。D对接收到A发送给C的数据包可没有转交给C,做“man in the middle”,进行ARP重定向,打开D的IP转发功能,将A发送过来的数据包转发给C,好比一个路由器一样。

D直接进行整个包的修改转发,在捕获到A发送给C的数据包后,进行全部修改后再转发给C,而C接收到的数据包完全认为是从A发送来的。不过,C发送的数据包又直接传递给A,倘若再次进行对C的ARP欺骗,D就完全成为A与C的中间桥梁了,而对于A和C之间的通讯就了如指掌。

三、ARP病毒发作机理

当局域网内某台主机运行ARP欺骗的木马程序时,会欺骗局域网内所有主机和路由器,让所有上网的流量必须经过病毒主机。其他用户原来直接通过路由器上网现在转由通过病毒主机上网,切换的时候用户会断一次线。

由于ARP欺骗的木马程序发作的时候会发出大量的数据包,以及其自身处理能力的限制,导致校园网通讯拥塞,用户会感觉上网速度越来越慢,当ARP欺骗的木马程序停止运行时,用户会恢复从路由器上网,切换过程中用户会再断一次线。

四、ARP病毒的防护措施

1.静态绑定网关MAC

方法一:手工绑定

(1)确定用户计算机所在网段。打开命令提示符窗口,输入ipconfig命令,查出用户正常分配到的IP地址:本机IP:10.13.2.62,网关IP:10.13.2.254。

(2)查出用户网段网关的IP、Mac。通过“安全卫士360”里的arp防火墙可以查询到自己所在网段的网关的IP及MAC地址。

(3)用命令“arp-s网关IP网关MAC”静态绑定网关IP和MAC。

即在命令提示符窗口中输入以下命令:

arp–a//列出本机缓存的所有arp信息

arp–d//清空ARP缓存信息

arp-s10.13.2.25100-0b-46-01-01-00//静态绑定网关MAC地址

方法二:脚本绑定

整理全校网络网关的地址表,做成批处理文件。

echo off

cls

arp-d

arp-s 172.16.2.1 00-0d-bd-f1-2e-00

arp-s 172.16.3.1 00-07-50-7d-d7-08

arp-s 172.16.4.1 00-07-50-7d-d7-07

:

echo on

2.使用第三方工具

推荐使用ARP防火墙单机版。

五、校园网用户解决方法及安全建议

1.做好IP-MAC地址的绑定工作,在交换机和客户端都要绑定,这是使局域网免疫ARP病毒侵扰的好办法。

2.全网所有的电脑都打上MS06-014和MS07-017这两个补丁,这样可以免疫绝大多数网页木马,防止在浏览网页的时候感染病毒。

3.禁用系统的自动播放功能,防止病毒从U盘、移动硬盘、MP3等移动存储设备进入到计算机。

4.在网络正常时候保存好全网的IP-MAC地址对照表,这样便于在电脑中毒时查找ARP。

5.部署网络流量检测设备,时刻监视全网的ARP广播包,查看其MAC地址是否正确。

6.安装杀毒软件,及时升级病毒库,定期全网杀毒。

参考文献:

[1]张建忠.徐敬东.计算机网络实验指导书.清华大学出版社.

[2]张金辉.Internet核心协议权威指南.中国电力出版社.

[3]程胜利.计算机病毒及其防治技术.清华大学出版社.

[4]张友生.计算机病毒与木马程序剖析.北京科海电子出版社.